체이널리시스 2021년 분석 보고서

랜섬웨어(이미지=게티이미지뱅크)

[아시아경제 차민영 기자] 작년 전세계 램섬웨어 공격 피해액이 약 6억200만달러(약 7329억원)로 추정됐다. 올해 우크라이나와 러시아 간 무력 충돌이 가시화된 가운데 작년 러시아 배후로 추정되는 우크라이나 타깃의 사이버 공격 정황도 포착됐다.

5일 관련 업계에 따르면 블록체인 데이터 플랫폼 기업 체이널리시스는 최근 발표한 ‘2022 가상자산 범죄 보고서’ 랜섬웨어 편에서 2021년 한 해 랜섬웨어 피해액을 약 6억200만달러로 추정했다.

정확히 파악되지 않은 피해를 고려하면 피해액은 더 커질 것으로 관측된다. 일례로 2020년 피해액은 2022년 1월 기준으로 약 6억9200만 달러로 추정돼 2021년 가상자산 범죄 보고서에서 발표된 추정치보다 약 2배나 늘었다.

작년 가장 많은 피해를 입힌 랜섬웨어 범죄 그룹은 1억8000만 달러 이상을 갈취한 랜섬웨어 갱단 콘티다. 그 다음은 미국 콜로니얼 파이프라인 송유관 기업을 공격한 다크사이드다. 2021년 활동한 랜섬웨어 종류는 최소 140개로 2019년 79개, 2020년 119개보다 늘었다.

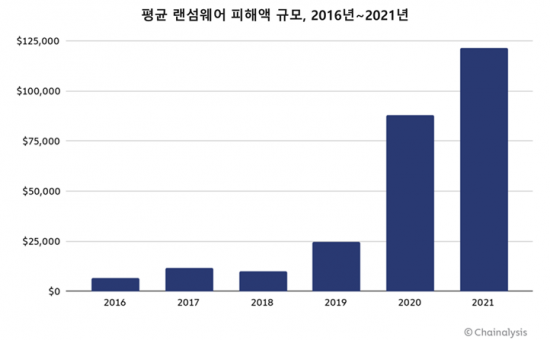

건당 랜섬웨어 피해액 규모는 계속 증가하는 추세다. 작년은 건당 11만8000달러로, 2019년 2만5000달러, 2020년 8만8000달러에서 꾸준히 늘었다. 이는 랜섬웨어 공격자들이 대규모 조직을 집중 표적 공격 대상으로 여기고 있으며, 제 3자가 제공하는 대여용 인프라, 해킹 툴, 도용 데이터 등의 툴을 이용해 공격의 효과를 높였기 때문이다.

대부분의 랜섬웨어는 피해액을 중앙화 거래소로 보내 자금을 세탁하는 방법을 차용했다. 체이널리시스는 2020년부터 랜섬웨어 주소에서 전송된 자금 중 56%가 가상자산 기업 6곳으로 이동했고, 이를 통해 랜섬웨어의 생태계가 생각보다 작은 수준임을 알 수 있다고 분석했다.

목적은 다양하다. 대부분 재정적 동기에 의해 발생하지만 지정학적 목적을 가진 공격도 있다. 이는 기만·간첩 행위·명예훼손·적국 정보의 국정운영 교란에 초점을 맞추고 있다. 작년의 경우 이란과 연루된 랜섬웨어 공격 수가 급증했으며 지난 1월 러시아 정부와 연계된 해커들이 우크라이나 정부 기관을 상대로 시도한 정황도 포착됐다는 게 체이널리시스 설명이다.

리브랜딩을 시도하는 경우도 다수 발견됐다. 리브랜딩은 랜섬웨어 공격자들이 운영을 공개적으로 중단한 후 새로운 이름으로 다시 운영하는 것을 의미한다. 특히 러시아에 기반을 둔 사이버범죄 조직 에빌 코프가 피닉스 크립토락커, 그리프 등 많은 랜섬웨어를 리브랜딩한 것으로 관측됐다.

백용기 체이널리시스 한국 지사장은 “랜섬웨어는 가장 역동적이면서 끊임없이 변화하는 가상자산 기반 범죄”라며 “법집행기관과 사이버보안 전문가들은 모네로같은 다크코인이나 프라이버시 강화 기능을 갖춘 다른 프로토콜과 연계된 자산을 요구하는 랜섬웨어를 계속 주시해야 하고 상황에 맞춰 수사 방식을 바꿔야 한다”고 말했다.

차민영 기자 blooming@asiae.co.kr

<ⓒ투자가를 위한 경제콘텐츠 플랫폼, 아시아경제(www.asiae.co.kr) 무단전재 배포금지>