광고에 악성코드 숨기는 해킹수법 발견됐다

웹페이지 광고에 악성코드 심은 해킹방법

클릭하지 않아도 자동으로 다운로드

악성광고 노출 350만명 중 34%인 125만명 감염

[아시아경제 안하늘 기자] 웹페이지에 게재된 광고에 악성코드를 심어 이용자들의 정보를 훔치는 해킹수법이 발견됐다.

3일(현지시간) 정보기술(IT) 전문 매체 VB는 보안 업체 트러스트웨이브가 광고를 이용해 이용자들의 PC에 침투하는 악성코드인 리그(Rig) 3.0킷을 발견했다고 보도했다.

리그 3.0킷은 인터넷 익스플로러, 자바, 플래시, 마이크로소프트(MS) 실버라이트 등 소프트웨어(SW)의 취약점을 주로 공격하는 악성코드인 리그 킷의 최신버전이다.

해커들은 리그 3.0킷을 광고에 심은 뒤 광고 업체에 마치 정상적인 광고처럼 등록해 악성 코드를 퍼뜨린다.

해커도 광고주와 마찬가지로 비용을 지불하기 때문에 광고 업체 입장에서는 악성 코드를 담은 광고와 정상 광고를 구분할 수 없다. 이에 악성 코드는 광고가 노출되는 수많은 웹사이트에 퍼지게 된다.

이 악성코드는 특정 홈페이지에서 해커의 악성 광고가 뜨는 경우 활성화된다. 주로 웹 브라우저는 자동으로 광고 등 플래시 파일을 접속과 함께 다운로드 받기 때문에 이용자는 홈페이지 방문과 함께 악성코드도 내려 받는다.

이 때문에 이용자들은 악성 광고를 클릭한 적이 없더라도 바이러스를 막을 수 없으며, 바이러스가 컴퓨터에 침입한 사실조차 알지 못한다.

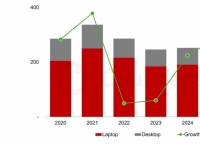

트러스트웨이브가 6주간 조사한 결과, 리그3.0이 포함된 광고가 세계적으로 350만명에게 노출됐고 이 중 34%인 125만대를 감염시켰다. 브라질에서는 45만대가 감염됐고 베트남에서도 30만대가 넘는 PC에서 피해를 본 것으로 조사됐다.

보안 업체는 광고가 나오는 어느 웹사이트에서든 피해가 일어날 수 있다는 점을 들어 피해는 점차 확산될 것이라고 밝혔다.

업체 관계자는 "공격을 막기 위해서는 플래시, 자바, 실버라이트 등 각종 SW를 최신 버전으로 업데이트를 해야한다"며 "또 광고를 자동으로 실행하지 않기 위해서 웹 브라우저에서 플래시 파일을 클릭했을 때 재생하는 설정을 해야 한다"고 지적했다. 또 보안 프로그램을 최신 버전으로 지속적으로 업데이트 해야한다고 했다.

<ⓒ투자가를 위한 경제콘텐츠 플랫폼, 아시아경제(www.asiae.co.kr) 무단전재 배포금지>

![[단독] '불법증축 공장' 지자체 조사 의무화 검토…국토위, 건축법 개정 논의](https://cwcontent.asiae.co.kr/asiaresize/308/2026032609001091245_1774483210.png)

![[발언대] 노란봉투법 시행, 첫 단추를 잘 꿰기 위해](https://cwcontent.asiae.co.kr/asiaresize/308/2026032612122717208A.jpg)

![[초동시각]정쟁에 갇힌 새벽배송](https://cwcontent.asiae.co.kr/asiaresize/308/2026032612154822277A.jpg)

![[기자수첩]BTS 광화문 공연에 '아리랑'은 없었다](https://cwcontent.asiae.co.kr/asiaresize/308/2026032611380619749A.jpg)

![[단독]청정수소발전 입찰, 국산 수소로만 제한한다](https://cwcontent.asiae.co.kr/asiaresize/309/2026032609502291494_1774486222.jpg)

![[2026 재산공개]'집 3채' 송미령 장관…"동대문 아파트, 매각 진행 중"](https://cwcontent.asiae.co.kr/asiaresize/309/2026032515115190380_1774419111.jpg)

![[금융안정상황]중동사태 장기화, 석화업종 재무건전성 경고음…금융 시스템리스크 전이 유의](https://cwcontent.asiae.co.kr/asiaresize/309/2026030316253159798_1772522731.png)